Інформаційна безпека

Практичний досвід створення

та впровадження системи управління

інформаційної безпеки (ISO 27001)

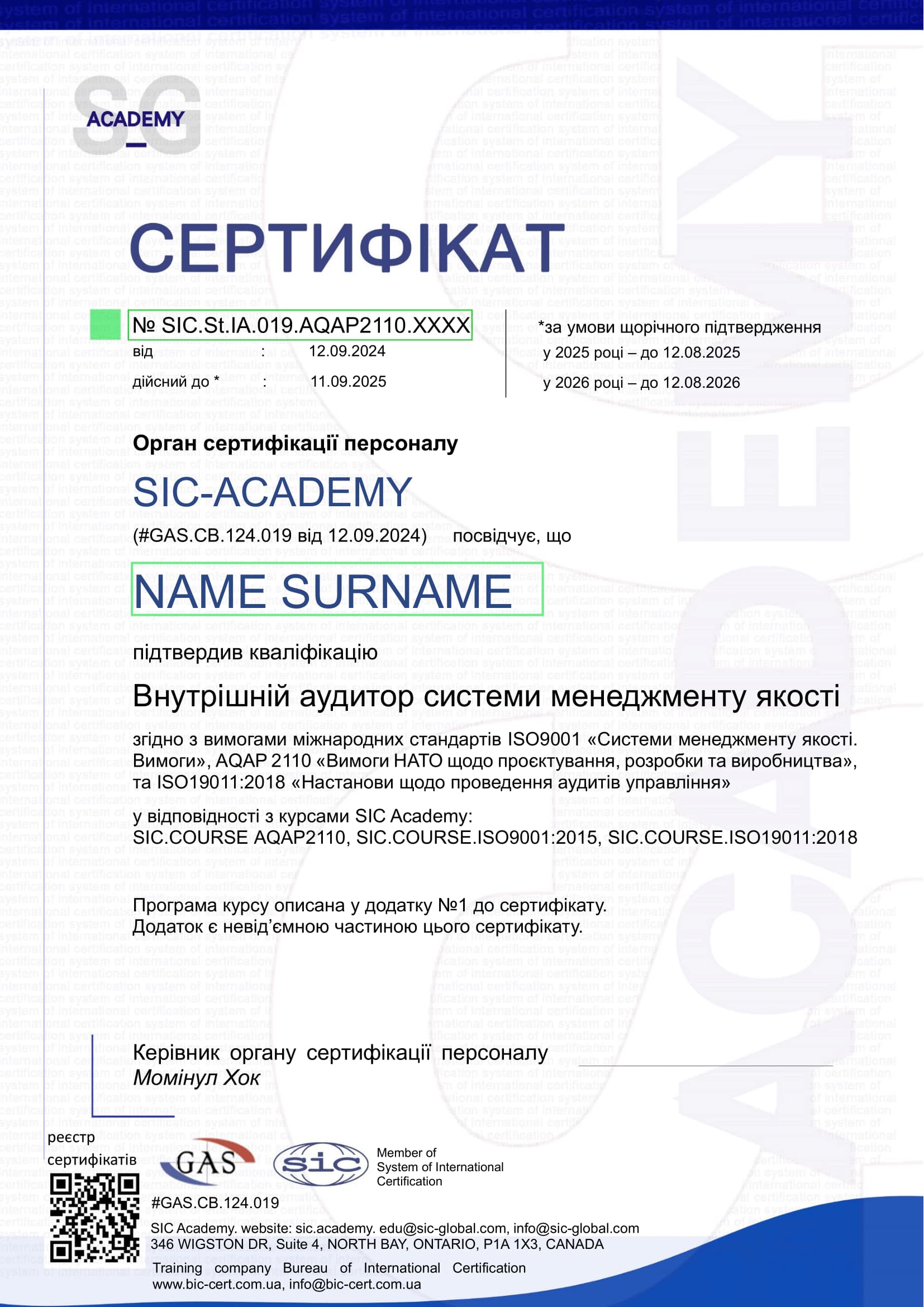

Після складання іспиту надається

сертифікат ISO 27001

Після складання іспиту надається

сертифікат ISO 27001

Програма курсу

Скачати програмуЗаняття

31 березня

Стратегічний фундамент та лідерство

Контекст організації:

- Методологія визначення меж системи управління (ISMS)

- Аналіз внутрішніх та зовнішніх факторів, ідентифікація стейкхолдерів та їхніх вимог до безпеки бізнесу

Лідерство та комітмент:

- Побудова реальної, а не формальної участі керівництва

- Розробка політик інформаційної безпеки, розподіл ролей, відповідальності та повноважень

Ресурсне забезпечення:

- Планування необхідних ресурсів для функціонування ISMS

Взаємодія з регуляторами:

- Організація співпраці з державними органами та профільними спільнотами

- Вимоги законодавства та їх інтеграція в бізнес-процеси

Практичний кейс:

- Відмінності між «паперовою» безпекою та реальною системою управління

- Типові помилки при визначенні області дії (Scope)

Управління ризиками та розвідка загроз

Методологія оцінки ризиків:

- Побудова процесу Risk Assessment

- Критерії прийняття ризику, методи ідентифікації, аналізу та оцінювання

Обробка ризиків (Risk Treatment):

- Вибір опцій обробки ризиків

- Складання Плану обробки ризиків (RTP) та Декларації про застосовність (SoA)

Threat Intelligence:

- Організація процесу розвідки загроз

- Використання джерел даних для превентивного захисту

Управління змінами:

- Процедури контролю змін в організації, процесах та інфраструктурі без втрати керованості

Практичний кейс:

- Трансформація формального реєстру ризиків у дієвий інструмент прийняття управлінських рішень

Заняття

01 квітня

Заняття

07 квітня

Ресурси, обізнаність та управління активами

Компетентність та Awareness:

- Побудова програми підвищення обізнаності персоналу

- Методи оцінки ефективності навчання та комунікаційних каналів

Управління активами:

- Інвентаризація інформаційних та матеріальних активів. Власники активів

Класифікація інформації:

- Розробка схеми класифікації та правил маркування

- Вимоги до обробки інформації згідно з її рівнем конфіденційності

Життєвий цикл активів:

- Правила прийнятного використання (AUP)

- Процедури повернення активів при зміні статусу співробітника або звільненні

Заняття

09 квітня

Контроль доступу та партнери

Управління доступом (IAM):

- Політики контролю доступу

- Життєвий цикл облікових записів: реєстрація, зміна прав, деактивація

Автентифікація та привілеї:

- Управління секретною інформацією автентифікації (паролі, ключі)

- Контроль привілейованих прав доступу (PAM)

Безпека ланцюга постачання (Supply Chain):

- Політика інформаційної безпеки у відносинах з постачальниками

- Управління ризиками при використанні хмарних сервісів

Обмін інформацією:

- Вимоги до безпечної передачі даних зовнішнім сторонам

- Угоди про нерозголошення (NDA) та угоди про рівень послуг (SLA)

Заняття

14 квітня

Людський фактор та фізичний захист

Кадрова безпека (HR Security):

- Перевірка кандидатів (Screening)

- Умови працевлаштування, обов’язки щодо безпеки в трудових договорах

Дисциплінарний процес:

- Механізми реагування на порушення політик безпеки

- Процедури при звільненні співробітників

Фізичний периметр:

- Захист офісів, приміщень та зон завантаження/розвантаження

- Контроль фізичного доступу

Захист робочого середовища:

- Політика «чистого столу» та «чистого екрану»

- Безпека обладнання за межами території організації

Дистанційна робота:

- Захист інформації при роботі з дому та використанні мобільних пристроїв (MDM/BYOD)

Операційна стійкість та інциденти

Операційна безпека:

- Документування операційних процедур

- Управління потужностями (Capacity Management)

Захист від шкідливого ПЗ:

- Стратегія антивірусного захисту та контроль встановлення програмного забезпечення

Управління інцидентами:

- Процес виявлення, класифікації та реагування на інциденти інформаційної безпеки

- Збір доказів та аналіз причин (Root Cause Analysis)

Business Continuity (BCP):

- Планування безперервності бізнесу

- Відновлення ІТ-систем після збоїв (DRP)

- Тестування планів відновлення

Заняття

16 квітня

Заняття

21 квітня

Технологічний захист та моніторинг

Управління вразливостями:

- Процес сканування, оцінки та усунення технічних вразливостей

- Patch management

Мережева безпека:

- Сегментація мереж, захист мережевих сервісів

Криптографія:

- Політика використання криптографічних засобів захисту та управління ключами

Логування та моніторинг:

- Налаштування журналювання подій, захист логів від модифікації

- Синхронізація часу

Резервне копіювання:

- Політика Backup & Restore

- Захист резервних копій

Заняття

23 квітня

Розробка, аудит та вдосконалення

Безпечна розробка (SSDLC):

- Вимоги безпеки на етапах проектування, розробки та тестування ПЗ

- Захист тестових даних

Внутрішній аудит:

- Планування та проведення аудиту ISMS

- Критерії аудиту та звітність

Management Review:

- Аналіз системи управління з боку керівництва

- Оцінка ефективності ISMS

Коригувальні дії:

- Управління невідповідностями

- Процес постійного вдосконалення (Continual Improvement)

Підготовка до сертифікації:

- Огляд чек-листа аудитора

- Фінальні рекомендації

Дати та місце проведення

31 березня, 2, 7, 9, 14, 16, 21, 23 квітня 2026 року

з 16:00 до 20:00

Вартість участі

ціну уточняйте

Формат проведення

Online формат участі

Випускники отримують сертифікати міжнародного зразку занесені до Міжнародного реєстру

System of International Certification

Реєстрація

Якщо з вами не зв'язалися протягом півгодини, напишіть або зателефонуйте за номером +380 (67) 511-72-65

Доступ до online трансляції курсу

+ надання протягом 2-х місяців доступу до відеоматеріалів заходу

Спікери